EAP Chaining Cisco ISE 2.1

EAP-FAST Cisco tarafından geliştirilmiştir. Networkde dijital sertifika veya güçlü şifre kullanmaya gerek duymayan bir protokoldür.

EAP-FAST ile kimlik denetim sunucusu ve kullanıcı arasında güvenli bir tünel oluşturulur. Tünel bir kez kurulduğunda, kullanıcı adı ve şifreleriyle kimlik denetimini bu tunelden yapar.

Windows sunucunun yapabildiği; önce user sonra machine bilgisini gönderir bu durumda user and machine authentication aynı anda yapamaz.

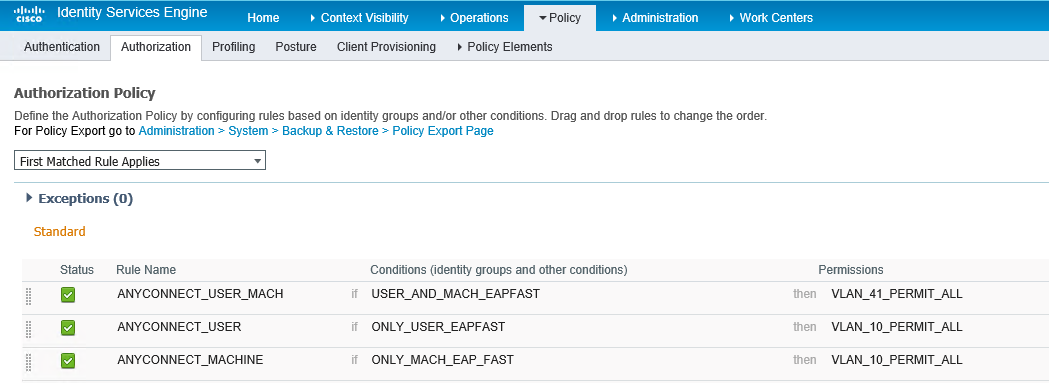

User+certificate (PEAP+EAP+TLS) bu iki etken ile authentication yapmak istiyorsak Any Connect Kullanmamız gerekmekte.